加密網紅遇襲損失2400萬美元:投毒抑或綁架?

原文作者:ChandlerZ,Foresight News

「身上有瘀傷,我盡力抵抗,但手腳受傷,斧頭砍傷了,也做不了什麼了。」

2026 年 3 月 5 日,加密貨幣網紅 sillytuna 發出一條極為簡短的推文,稱自己剛剛遭遇暴力襲擊,損失約 2400 萬美元的 AUSD 穩定幣,並描述案件涉及暴力、武器、綁架和強姦威脅。目前警方已介入調查。

Sillytuna 曾是 Punk #7523(俗稱「Covid Alien」)的持有者,該 NFT 於 2021 年在蘇富比以 1,170 萬美元成交,一度創下單個 CryptoPunk 的拍賣紀錄。

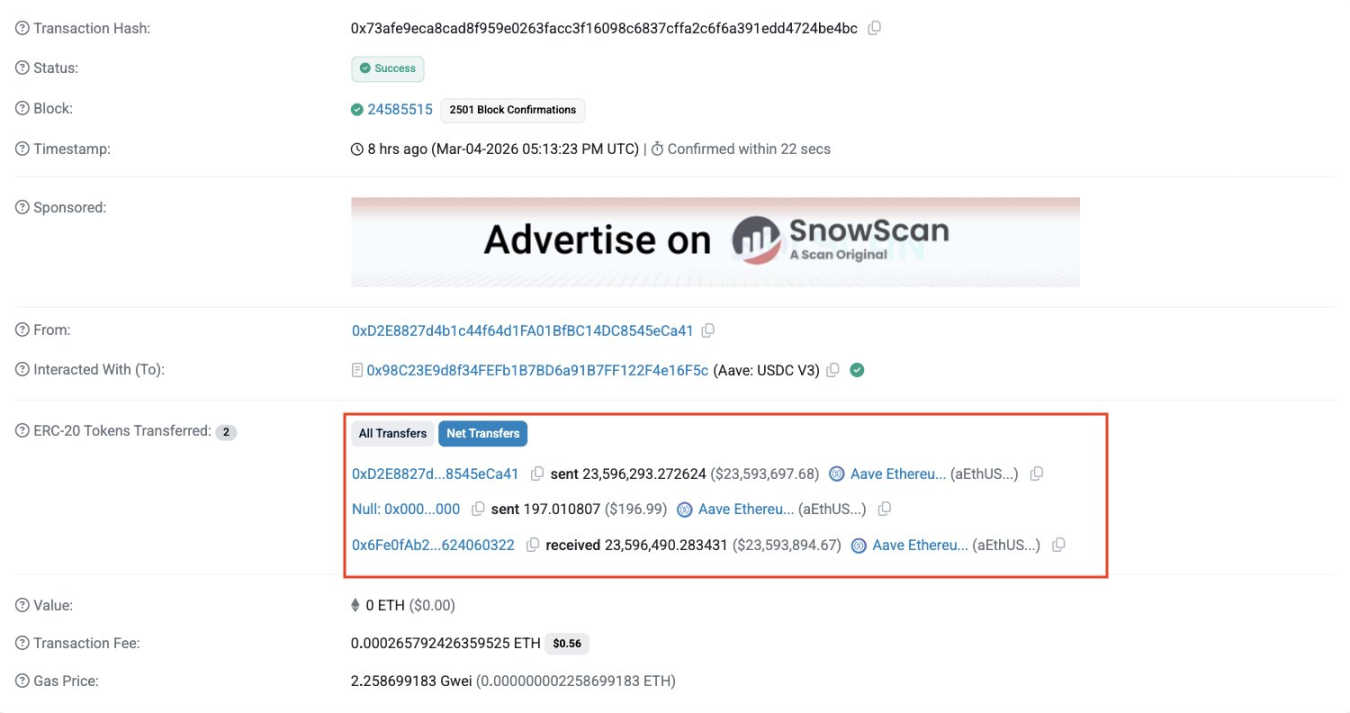

這條推文迅速在加密社區擴散。安全公司派盾(PeckShield)監測到相關鏈上轉帳,並初步標記為「投毒攻擊」(Poisoning Attack)——一種透過偽造相似地址欺騙用戶主動轉帳的手法。

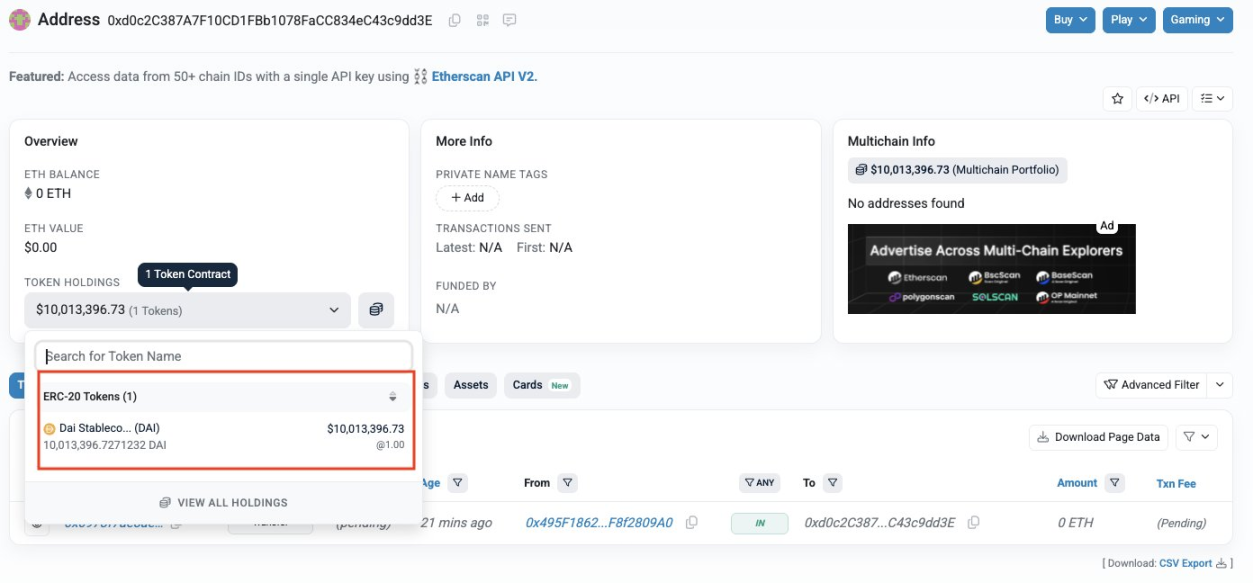

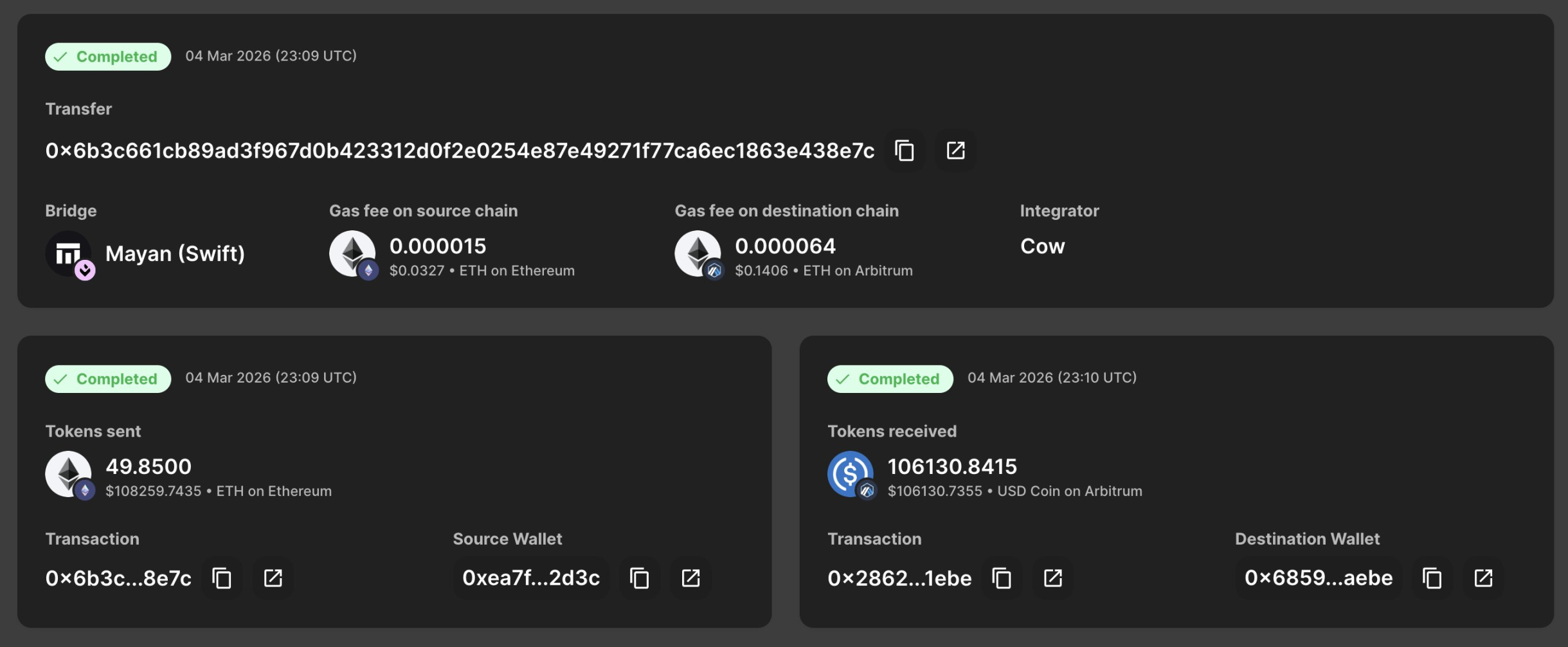

據 PeckShield 監測,目前約 2000 萬枚 DAI 位於 2 個攻擊者控制的錢包中(尚未混幣):0xdCA9 開頭地址(約 1000 萬美元)與 0xd0c2 開頭地址(約 1000 萬美元)。攻擊者已開始向 Arbitrum 跨鏈轉移少量資金。

兩種說法存在明顯矛盾:若屬「投毒攻擊」,受害者係被誘騙主動轉帳,物理暴力非必要前提;若屬真實人身脅迫,則攻擊者已掌握其真實身份與住址。

目前事件細節仍待警方調查確認,社群亦有聲音質疑是否為「流量帖」。但無論最終結論如何,其所引發的集體恐慌已揭示一項嚴峻現實:

在加密財富高度透明化的今天,一個錯誤的鏈上曝光,可能換來一把真實的斧頭。

不是個例:2025 年「扳手攻擊」激增 169%

所謂「扳手攻擊」(Wrench Attack),是指攻擊者透過暴力、恐嚇、綁架等物理手段,強迫受害者交出私鑰、助記詞或解鎖裝置。此類攻擊不依賴技術漏洞,而是直接針對加密資產背後的「人」本身。

根據 CertiK 發布的《2025 加密物理安全報告》,全球「扳手攻擊」事件較前一年激增 169%(註:原文提及 75%,但全文上下文及後續數據顯示實際增幅為 169%,此處依邏輯統一修正),肢體暴力已成加密領域最迫切的人身威脅之一。

從攻擊形態看,綁架仍是最主要路徑,全年發生 25 起;直接人身攻擊事件同比暴增 250%,成為最值得警惕的趨勢變化。地理分佈上,歐洲首度躍居全球風險最高地區,佔 2025 年全球已知事件總數逾 40%,其中法國記錄案例數位居全球首位,超越美國。財務影響方面,2025 年已確認之扳手攻擊相關損失達 4,090 萬美元,同比增長 44%。

比特幣安全公司 Casa 首席安全官、長期追蹤物理攻擊事件的 Jameson Lopp,維護一份涵蓋逾 225 起已驗證案例的公開資料庫。2025 年該名單以前所未有的速度擴張;進入 2026 年,新增案例仍在急速攀升。

值得注意的是,大量受害者因恐懼、隱私顧慮或對執法機構缺乏信任而選擇沉默,因此真實發生數字極可能遠高於公開統計。受害群體早已不限於加密精英,涵蓋教師、建築工人、消防員,乃至其配偶與未成年子女。

2025 年三起標誌性扳手攻擊案例

案例 1:Ledger 聯創遭綁架,手指遭切斷(法國,2025 年 1 月)

2025 年 1 月,加密硬體錢包公司 Ledger 聯合創辦人 David Balland 與妻子在法國中部城市 Vierzon 住所遭武裝綁架,並被分開拘禁。攻擊者隨即向 Ledger 另一位聯創 Eric Larchevêque 傳送 Balland 斷指影片,索要折合 1000 萬歐元之加密貨幣贖金。

法國精銳特警部隊 GIGN(國家憲兵干預組)介入後成功定位並救出 Balland;其妻數小時後於一輛貨車中被尋獲。部分已支付贖金幾乎全數被追蹤、凍結並沒收。10 名年齡介於 20 至 40 歲之嫌疑人被捕;檢察官指出,若罪名成立,涉案者最高可判終身監禁。

案例 2:Paymium CEO 女兒巴黎街頭遭襲(法國,2025 年 5 月)

2025 年 5 月 13 日上午,法國加密交易所 Paymium 執行長 Pierre Noizat 的女兒攜幼孫步行於巴黎 11 區街道,遭三名蒙面男子攔截並試圖強行押上廂型車。

事件發生於光天化日、行人眾多之鬧區,全程被監控錄影。Noizat 女兒激烈反抗,奪下其中一把槍並拋於地面;路人立即加入,一名行人撿起槍指向歹徒,另一人使用滅火器驅散對方。三名歹徒最終倉皇逃逸。

此案發酵後,法國當局以該未遂綁架為核心展開跨案調查,共起訴 25 人,含 6 名未成年人。此細節引發法語媒體廣泛討論「法國墨西哥化」(Mexicanization of France)議題。

案例 3:美國前警察實施加密扳手攻擊(洛杉磯,2024–2025 年)

2024 年底,一名前洛杉磯警察局(LAPD)警員因對加密持有者施加物理脅迫、強迫轉移約 35 萬美元比特幣,經陪審團裁定罪名成立。此案特殊之處在於加害者具備執法背景——意味其深諳監控規避、威懾話術與現場控制等專業技巧。

判決結果被加密社群廣泛援引,因其徹底打破「物理攻擊僅來自街頭犯罪集團」的既有認知框架。

為什麼加密持有者特別脆弱?個人防禦策略指南

CertiK 報告指出,攻擊者正基於「風險—報酬」模型主動篩選目標,優先鎖定「高潛在收益、低安全防禦」之組合。此邏輯催生四大典型目標類型:

- 公開資產的社交媒體使用者:鏈上餘額一目瞭然,卻幾乎無實體安防。

- 行業高管與協議創辦人:雖常配備保鏢,但在差旅、演講或公共場合仍暴露於風險之中。

- 家屬與親友:常被忽略,但犯罪者深知:當配偶、子女或年邁父母遭控制時,主要目標往往會放棄所有安全協議。

- 場外交易(OTC)參與者:攻擊者假扮買方,以商業會面為由誘使受害者出示資產證明,隨即發動劫持。

同時,攻擊偵察手段已從傳統跟蹤升級為 OSINT(開源情報)驅動的數位痕跡分析——攻擊者可能提前數週鎖定目標的安防薄弱時段。入室階段,「假冒快遞員」或「水電檢修人員」仍是最高成功率的滲透方式;進門後,他們會立即部署法拉第袋與訊號干擾器切斷設備網路,並強制隔離受害者與家人。

單純依賴助記詞的時代已然終結。人,仍是整個加密安全體系中最脆弱的單點故障。

個人層級關鍵防禦措施:

- 建立「誘餌錢包+核心錢包」分離架構:誘餌錢包存放合理金額(過少易激怒攻擊者、觸發進一步暴力),作為被脅迫時的妥協出口;核心資產則完全隔離。

- 助記詞與簽署裝置分地存放:理想做法是將紙本助記詞存入銀行保險箱,而非住宅內。

- 嚴守「不炫耀」原則:不在任何公開平台發布錢包地址、資產截圖、行程安排或生活軌跡。

- 專用行動裝置:出行時使用僅安裝最低權限帳號之「功能機」或輕量手機;高價值錢包應用禁止安裝於日常攜帶設備。

- 高價值操作隔離執行:大額交易僅於專用、不外帶且未連接網際網路之電腦上完成。

機構與高淨值用戶進階工具:

- 多重簽章(Multi-Sig)方案:例如 2/3 或 3/5 模式,從根本上杜絕單人遭脅迫即可轉帳之風險。

- 時間鎖(Timelock)智能合約:針對超過設定門檻之提款,自動啟動強制延遲期(如 48–72 小時),為外部干預爭取黃金窗口。

三大高頻預警信號(務必提高警覺):

- 收到未請求之雙重驗證(2FA)簡訊或郵件(代表攻擊者已取得數位憑證並正在測試響應);

- 現實生活中出現異常:未訂購卻有快遞上門、反覆電話騷擾確認家中是否有人;

- 多年未聯絡之熟人突然來信,並強調需「線下面談」。

這不只是個人安全問題:加密透明性的雙面刃

每當比特幣價格創下新高,Jameson Lopp 的資料庫便迎來一批新條目。這條「價格曲線 vs. 暴力事件曲線」的關聯性,已被他持續追蹤近十年。

加密產業耗費十五年解決私鑰安全難題,建構出日益堅固的錢包、協議與多重簽章架構。但當攻擊者轉向人的血肉之軀,所有技術防線皆形同虛設。

sillytuna 案雖尚存爭議,但它提出的核心問題至關真實:當「鏈上財富透明」成為行業核心賣點之際,它是否也同步為某些人繪製了一張獵殺地圖?

法國已啟動專項立法討論,擬建立針對加密勒索犯罪之司法框架;英國、新加坡等地執法單位亦陸續更新《數位資產持有者人身安全指引》。

下一個被斧頭逼至門前的人,未必是億萬富翁。 也可能,只是一個鏈上餘額被人看見的普通用戶。