不到一毛錢擊潰百萬流動性

一筆不到 0.1 美元的鏈上交易,即可瞬間清除 Polymarket 訂單簿中價值數萬美元的做市掛單——這並非假設性推演,而是已於 2026 年 2 月真實發生、持續擴散的新型鏈上攻擊事件。

社群技術博主 BuBBliK 將其稱為「elegant & brutal」(優雅而殘酷):攻擊者僅需支付 Polygon 網絡不足 0.1 美元的 Gas 費,約 50 秒即可完成一次完整攻擊循環;而受害方——真金白銀提供流動性的做市商與自動化交易機器人——則面臨訂單被強制撤下、對沖失效、裸露頭寸暴露,甚至直接虧損等多重風險。

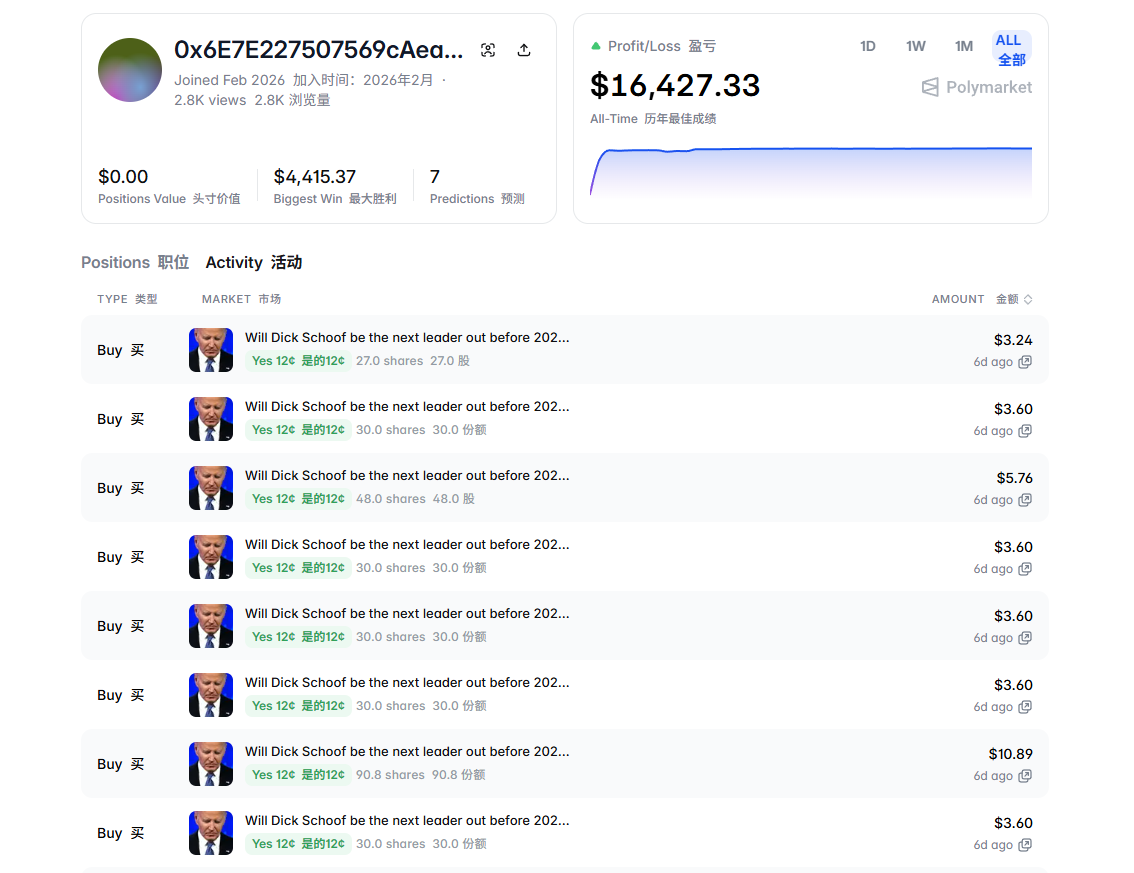

PANews 追蹤一個被社區標記的攻擊地址發現:該帳號於 2026 年 2 月新註冊,僅參與 7 個預測市場,卻在極短時間內累計獲利達 16,427 美元,其中單筆最高盈利達 4,415 美元。當一家估值已達 90 億美元的預測市場龍頭,其流動性根基竟可被幾美分成本撬動,所暴露的已遠超單一技術漏洞層面。

本文將聚焦核心事實,清晰拆解攻擊原理、經濟邏輯與產業影響,並以繁體中文完整呈現,符合高品質搜尋內容標準。

攻擊本質:利用「鏈下撮合」與「鏈上結算」的時間差

Polymarket 採用「鏈下撮合 + 鏈上結算」混合架構:用戶下單、匹配均於鏈下即時完成,僅最終資金交割提交至 Polygon 鏈上執行。此設計雖實現零 Gas 掛單、毫秒級成交體驗,卻在鏈下系統與鏈上狀態之間製造出數秒至十餘秒的同步窗口——這正是攻擊者精準鎖定的致命裂縫。

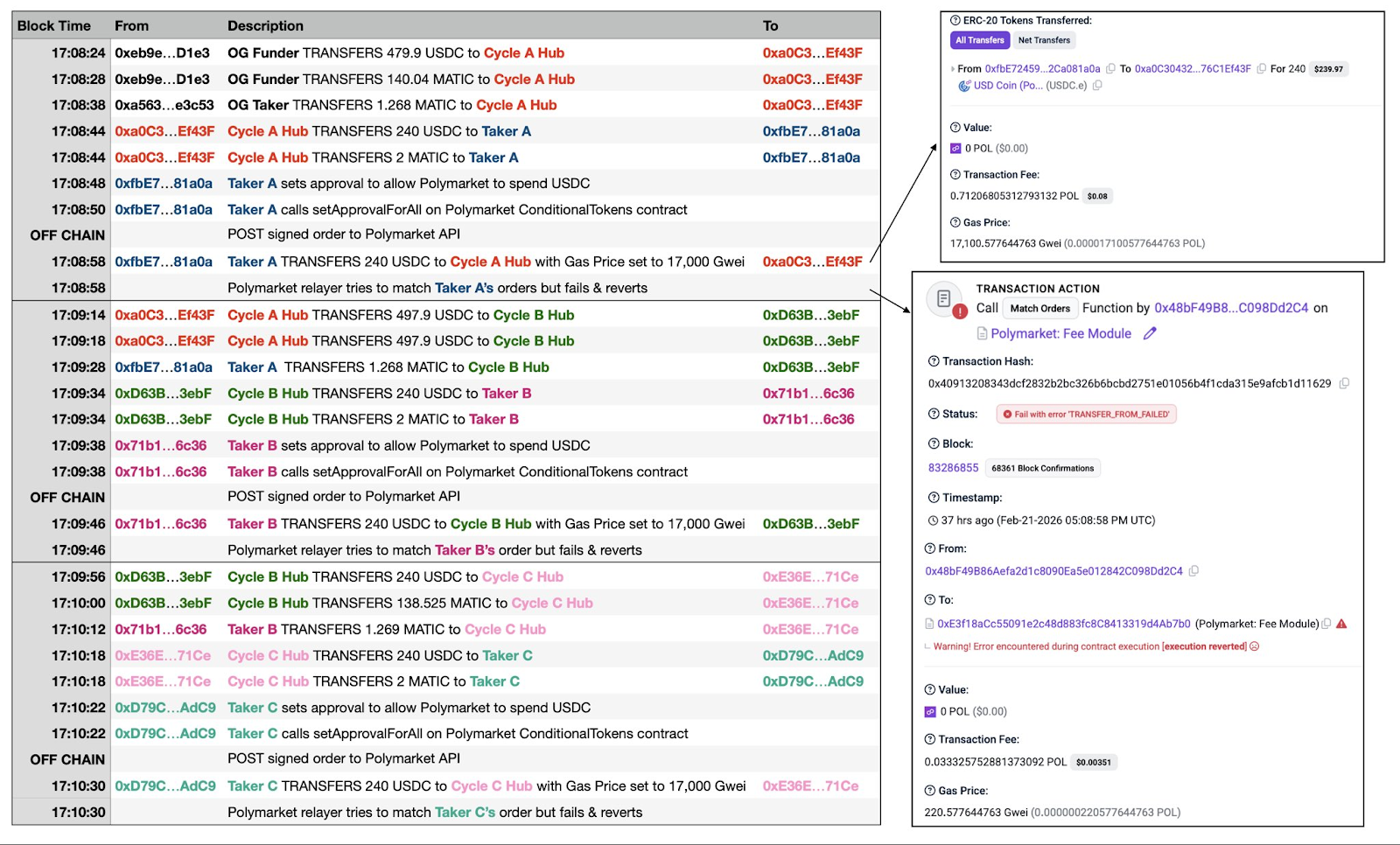

攻擊流程簡明但致命:

- 攻擊者透過 API 正常下單(例如 1 萬美元「Yes」買單),鏈下系統驗證簽章與餘額無誤後,立即與做市商掛單完成匹配;

- 與此同時,攻擊者在鏈上發起一筆超高 Gas 費的 USDC 轉帳,將錢包餘額瞬間清空;

- 因 Gas 費遠高於平台中繼器默認設定,該轉帳搶先被確認,導致後續中繼器提交的撮合交易因「餘額不足」失敗回滾;

- 關鍵在於:儘管鏈上交易失敗,Polymarket 的鏈下系統仍會將所有參與本次匹配的做市商掛單——無論是否為攻擊目標——一律從訂單簿中強制移除。

換言之,攻擊者以一筆注定失敗的交易,實現了對他人真實掛單的「批量清除」。類比而言:如同拍賣會中高聲應價,待落槌瞬間宣佈「付不起款」,拍賣行卻同步沒收所有其他競標者的號牌,致使整場拍賣失效。

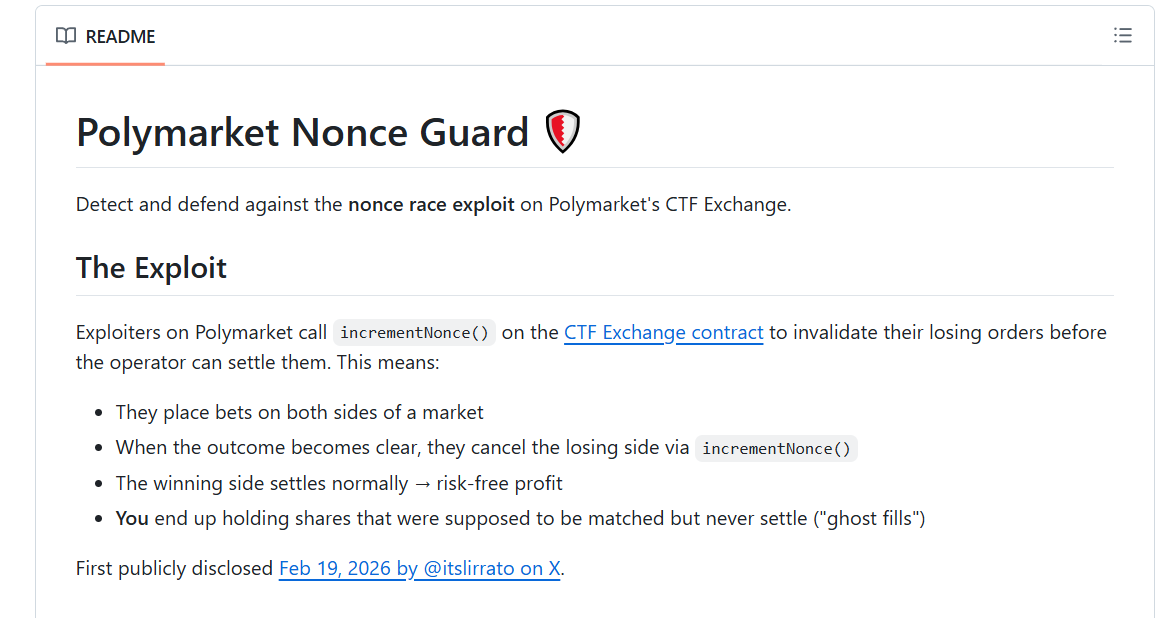

更值得警惕的是,社區已發現進階變種——「Ghost Fills」(幽靈成交):攻擊者無需搶跑轉帳,而是在鏈下匹配完成、鏈上結算前,直接調用合約內建的「一鍵取消全部訂單」功能,使自身訂單即時失效,同樣觸發做市商掛單強制撤單。更進一步,攻擊者可同步於多個市場下單,依實際價格走勢選擇性保留有利訂單成交、取消不利訂單,實質創造「只贏不輸」的免費期權。

獲利模式:兩條清晰路徑,成本近乎忽略不計

攻擊本身不直接產出收益,真正利潤來自對市場結構與機器人行為的系統性套利。PANews 梳理確認,主要獲利路徑有二:

1. 清場→壟斷→擴寬價差:流動性真空套利

正常熱門市場中,做市商競爭激烈,買一賣一價差常僅 1–2 美分(如買 49¢/賣 51¢)。攻擊者透過反覆發起失敗交易,將競爭對手掛單全數清空,使盤口陷入真空。隨即以自身帳戶掛出新買賣盤,大幅拉寬價差(如買 40¢/賣 60¢)。當其他用戶缺乏更優報價時,被迫接受此壟斷價格,攻擊者即憑 20 美分價差獲利。此「清場—壟斷—獲利—再清場」循環可高速重複執行。

2. 獵殺對沖機器人:製造虛假成交信號

以具體案例說明:假設某市場「Yes」價格為 50¢,攻擊者向做市機器人下 1 萬美元「Yes」買單。鏈下系統返回「撮合成功」訊號,機器人即刻於關聯市場買入 2 萬股「No」對沖。但緊接其後,攻擊者令該筆買單於鏈上失敗回滾——意味機器人根本未賣出任何「Yes」,卻已持有 2 萬股無保護的「No」裸多頭寸。攻擊者此時可主動推動市價偏移,迫使機器人低價拋售「No」,或直接從價格扭曲中套利。

受波及的自動化交易機器人包括 Negrisk、ClawdBots、MoltBot 等。GoPlus 安全團隊已確認其異常行為模式。

成本與收益:極端不對稱的套利經濟學

每次攻擊循環僅耗費 Polygon 網絡 Gas 費 < 0.1 美元,全程約 50 秒,理論每小時可執行逾 70 次。部分攻擊者部署「雙錢包輪替系統」(Cycle A Hub / Cycle B Hub),實現全自動化高頻操作;鏈上已記錄數百筆明確失敗交易。

收益端則極其驚人:前述被標記地址於 2026 年 2 月註冊,僅操作 7 個市場,總利潤達 16,427 美元,核心獲利集中於一日內。換算下來,總 Gas 成本可能低於 10 美元,卻撬動逾 1.6 萬美元淨利。且此僅為單一可追蹤地址,實際規模難以估量。

對做市商而言,損失不僅限於單次虧損。Reddit 社群中運行 BTC 5 分鐘市場機器人的交易者自述損失達「數千美元」;更深層傷害在於:訂單頻繁遭無預警清除,導致策略失效、機會成本攀升、營運調適成本激增,長期削弱流動性提供意願。

平台沉默 vs 社群自救:修復困境與系統性風險

截至本文發布,Polymarket 官方尚未就此次訂單攻擊發布技術說明、補丁計畫或用戶補償方案。多名用戶於社交平台指出,該漏洞數月前已被多次通報,但始終未獲回應。值得注意的是,在早前「UMA Oracle 治理投票操縱」事件中,Polymarket 同樣採取拒絕退款立場。

在官方缺位下,社區啟動自主防禦:一名開發者開源推出「Nonce Guard」監控工具,可即時掃描 Polygon 鏈上訂單取消行為,生成攻擊者地址黑名單,並向交易機器人推送通用預警信號。然而,此類方案屬被動監測補丁,無法從根本上解決鏈下/鏈上狀態不同步的架構缺陷。

深遠影響:流動性信任危機正在蔓延

此攻擊模式所引發的,是一場針對預測市場基礎信任的系統性侵蝕:

- 對做市商:掛單穩定性徹底瓦解,策略不可預期,持續提供流動性的經濟動機嚴重削弱;

- 對交易機器人使用者:API 返回的「成交成功」信號失去可信度,自動化對沖邏輯全面崩壞;

- 對普通用戶:訂單簿深度瞬間蒸發,易致滑點暴增、成交失敗,甚至觸發連鎖清算;

- 對 Polymarket 平台:做市商退場 → 流動性萎縮 → 價格波動加劇 → 更多做市商退出,形成惡性螺旋。

當「幾美分成本撬動萬美元利潤」成為可複製的常態,其所挑戰的,已不僅是程式碼缺陷,更是整個去中心化預測市場賴以運作的信任底座。